(1)

| (28)

| (2)

| (10)

| 123 (279)

, , , , ... | (64)

| (31)

| (62)

, | article in English (18)

IT security, Security & safety, Survival, Weapons | Articole în română (2)

| (85)

| (42)

| (40)

| (135)

| (38)

| (24)

| (121)

IT-security, , | (5)

| (99)

| (6)

| (18)

| (24)

| (111)

| (72)

| (167)

, , , , ... | (6)

| (91)

| (31)

| (9)

|

Всего статей в разделе: 1621 |

|

| 6.5.19 09:05 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 1679 |

Рынок "интернета вещей" - что нас ждет?

Индустрию IoT можно разделить на два самостоятельных направления: промышленный интернет вещей (Industrial Internet of Things, IIoT) и потребительский интернет вещей (Consumer Internet of Things, CIoT). В первую группу относят технологии, которые будут влиять на целые отрасли экономики и нашу среду обитания: «умные города», smart-производство, альтернативные источники энергии. Второй сегмент – это интеллектуальные устройства, которыми в перспективе сможет владеть каждый из нас: умная одежда, всевозможные гаджеты и бытовая техника с доступом к Всемирной паутине. Индустрию IoT можно разделить на два самостоятельных направления: промышленный интернет вещей (Industrial Internet of Things, IIoT) и потребительский интернет вещей (Consumer Internet of Things, CIoT). В первую группу относят технологии, которые будут влиять на целые отрасли экономики и нашу среду обитания: «умные города», smart-производство, альтернативные источники энергии. Второй сегмент – это интеллектуальные устройства, которыми в перспективе сможет владеть каждый из нас: умная одежда, всевозможные гаджеты и бытовая техника с доступом к Всемирной паутине. |

| Читать далее » |

|

| 14.8.17 18:55 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 3033 |

Кибербезопасность в промышленной автоматизации

Вопрос обеспечение кибербезопасности в промышленной среде сегодня, когда все процессы становятся автоматизированными и соединенными в единую сеть, становится все более актуален. Среди ключевых факторов уязвимости эксперты называют неадекватные планы сопровождения и модернизации АСУ ТП, недостаточный уровень квалификации персонала, отвечающего за их внедрение и обслуживание. Обеспечить полноценную безопасность данных можно лишь при применении комплексного пакета решений и услуг. Вопрос обеспечение кибербезопасности в промышленной среде сегодня, когда все процессы становятся автоматизированными и соединенными в единую сеть, становится все более актуален. Среди ключевых факторов уязвимости эксперты называют неадекватные планы сопровождения и модернизации АСУ ТП, недостаточный уровень квалификации персонала, отвечающего за их внедрение и обслуживание. Обеспечить полноценную безопасность данных можно лишь при применении комплексного пакета решений и услуг. |

| Читать далее » |

|

| 28.11.16 09:27 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 4264 |

Атаки на банкоматы: прошлое, настоящее и будущее

В посте про интернет вещей я, практически с шашкой наголо, отнес к таковому и банкоматы — по критериям автономной работы и наличию постоянного подключения к интернету. В общем-то все так и есть, но если от слов перейти к делу — то есть к реальной специфике защиты банкоматов от взлома, то сразу же возникает множество неудобных деталей. Современный банкомат — это полноценный компьютер, заточенный под выполнение одной конкретной задачи, но пригодный к запуску любого кода, в том числе и вредоносного. Банкомат обвешен и контактирует с множеством датчиков и специализированных устройств, через которые банкомат можно взломать. А можно и не взламывать, перехватив управление устройством для выдачи наличных или клавиатурой для ввода PIN-кода. В посте про интернет вещей я, практически с шашкой наголо, отнес к таковому и банкоматы — по критериям автономной работы и наличию постоянного подключения к интернету. В общем-то все так и есть, но если от слов перейти к делу — то есть к реальной специфике защиты банкоматов от взлома, то сразу же возникает множество неудобных деталей. Современный банкомат — это полноценный компьютер, заточенный под выполнение одной конкретной задачи, но пригодный к запуску любого кода, в том числе и вредоносного. Банкомат обвешен и контактирует с множеством датчиков и специализированных устройств, через которые банкомат можно взломать. А можно и не взламывать, перехватив управление устройством для выдачи наличных или клавиатурой для ввода PIN-кода. |

| Читать далее » |

|

| 7.11.16 07:04 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 3581 |

Кража личности: как преступники охотятся за биометрическими данными

Украсть ваши цифровые идентификаторы проще простого. Все биометрические данные так или иначе хранятся в цифровом виде и передаются по сетям связи. Если они вдруг окажутся в руках хакеров, проблема будет гораздо серьезнее, чем перехват номера банковской карты или пароля от интернет-банка. Карту можно заблокировать и выпустить новую, пароль поменять, а вот скомпрометированные биометрические данные — это на всю оставшуюся жизнь. Украсть ваши цифровые идентификаторы проще простого. Все биометрические данные так или иначе хранятся в цифровом виде и передаются по сетям связи. Если они вдруг окажутся в руках хакеров, проблема будет гораздо серьезнее, чем перехват номера банковской карты или пароля от интернет-банка. Карту можно заблокировать и выпустить новую, пароль поменять, а вот скомпрометированные биометрические данные — это на всю оставшуюся жизнь. |

| Читать далее » |

|

| 18.2.16 19:04 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 2001 |

Обучение пользователей как решение технических проблем

Не так давно я писал о вирусах. Для ПК таким примером может послужить вирус-вымогатель Locky. Для мобильных – вредоносное ПО BOT Mazar. Не так давно я писал о вирусах. Для ПК таким примером может послужить вирус-вымогатель Locky. Для мобильных – вредоносное ПО BOT Mazar.

Казалось бы что может объединять абсолютно различное вредоносное ПО, мало того что для разных операционных систем (Locky – Windows, Bot Mazar – Android), так и для разных аппаратных систем. |

| Читать далее » |

|

| 1.2.16 08:11 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 2906 |

Как обезопасить интернет вещей?

Сфера под названием «интернет вещей» (Internet of Things, IoT) представляет из себя сочетание возможностей и рисков. По сравнению с девайсами предыдущего поколения, огромное разнообразие устройств IoT, которые уже используются или появятся в будущем в наших домах, машинах, офисах, порождают множество вопросов к безопасности — как компаний-разработчиков, так и их пользователей. Соответственно, все эти устройства представляют из себя отличную мишень для атак хакеров. Сфера под названием «интернет вещей» (Internet of Things, IoT) представляет из себя сочетание возможностей и рисков. По сравнению с девайсами предыдущего поколения, огромное разнообразие устройств IoT, которые уже используются или появятся в будущем в наших домах, машинах, офисах, порождают множество вопросов к безопасности — как компаний-разработчиков, так и их пользователей. Соответственно, все эти устройства представляют из себя отличную мишень для атак хакеров. |

| Читать далее » |

|

| 4.9.15 10:07 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 2815 |

Как защитить себя от jailbreak-tweaks

Как вы уже знаете, не так давно была осуществлена успешная атака на учетные записи iCloud, в которой было скомпрометировано более 225 тыс. учетных записей. Как вы уже знаете, не так давно была осуществлена успешная атака на учетные записи iCloud, в которой было скомпрометировано более 225 тыс. учетных записей.

Увы, но большинство пользователей не понимает, чем им это грозит. Считают, что простая смена пароля решит проблему. Должен заметить, что это не так. Фактически все эти пользователи скомпрометировали данные на своих iPhone, iPad, iPod. Восстановить соответствующие данные из облачных копий достаточно легко с помощью соответствующего ПО. А ведь это и пароли к данным и веб-сайтам, маршруты движения, пароли к Wi-Fi-точкам, почте и прочие конфиденциальные данные. |

| Читать далее » |

|

| 1.6.15 19:26 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 10.00 (1) Оценить | Хитов 2103 |

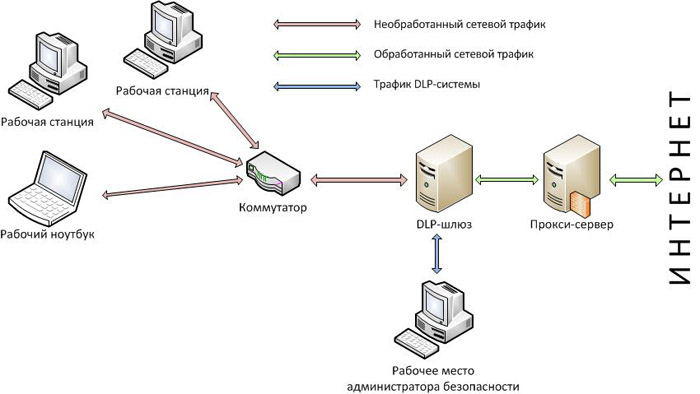

Каким будет международный рынок DLP-систем в 2015 году?

Аналитический центр компании SearchInform представил актуальный прогноз на 2015-й год по рынку DLP, сформированные на основе информации по первым месяцам текущего года. Данные компании позволяют испытывать умеренный оптимизм в отношении DLP-рынка. Аналитический центр компании SearchInform представил актуальный прогноз на 2015-й год по рынку DLP, сформированные на основе информации по первым месяцам текущего года. Данные компании позволяют испытывать умеренный оптимизм в отношении DLP-рынка. |

| Читать далее » |

|

| 22.4.15 11:07 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 1655 |

Как за несколько минут скрыть из Facebook всю информацию о себе

Социальные сети знают про привычки и жизнь своих пользователей гораздо больше, чем их родители или даже супруги. Это не очень приятный факт, ведь вся эта информация доступна не только рекламодателям, но и вашим конкурентам и недругам. В жизни многих людей бывают ситуации, когда нужно на какое-то время пропасть из публичного пространства и уйти в тень. Социальные сети знают про привычки и жизнь своих пользователей гораздо больше, чем их родители или даже супруги. Это не очень приятный факт, ведь вся эта информация доступна не только рекламодателям, но и вашим конкурентам и недругам. В жизни многих людей бывают ситуации, когда нужно на какое-то время пропасть из публичного пространства и уйти в тень. |

| Читать далее » |

|

| 18.3.15 13:33 | |

| Раздел: IT-security | Автор:

admin | Рейтинг: 0.00 (0) Оценить | Хитов 1653 |

И снова о защите ваших смартфонов

Мы часто говорим о защите и частной жизни. Как правило, пользователи или не слушают или не слышат. К чему это приводит – есть масса примеров. Большинство же до сих пор почему-то считает, что воровать у них нечего, поэтому и защищаться особо не за чем. Тем более что большинство людей, использующих мобильные устройства – молодые люди в возрасте до 25 лет, считающие что они самые умные, самые продвинутые и их ничему учить не нужно. А ведь отследить нашу жизнь по нашим устройствам весьма и весьма просто. Фотографии наших последних путешествий, наших любимых, детей. Все это и есть наша с вами жизнь. И утрата или даже просто попадание этой информации к злоумышленнику может весьма и весьма осложнить жизнь любому. Мы часто говорим о защите и частной жизни. Как правило, пользователи или не слушают или не слышат. К чему это приводит – есть масса примеров. Большинство же до сих пор почему-то считает, что воровать у них нечего, поэтому и защищаться особо не за чем. Тем более что большинство людей, использующих мобильные устройства – молодые люди в возрасте до 25 лет, считающие что они самые умные, самые продвинутые и их ничему учить не нужно. А ведь отследить нашу жизнь по нашим устройствам весьма и весьма просто. Фотографии наших последних путешествий, наших любимых, детей. Все это и есть наша с вами жизнь. И утрата или даже просто попадание этой информации к злоумышленнику может весьма и весьма осложнить жизнь любому. |

| Читать далее » |

|

MyArticles 0.6 Alpha 9 for RUNCMS: by RunCms.ru |

|

|